Des solutions plus performantes pour les MSP et les départements informatiques, quelle que soit leur taille

N‑able propose des solutions intégrées et puissantes permettant de superviser, gérer et protéger vos points de terminaison et vos réseaux, mais également d’optimiser le temps et le travail de votre équipe.

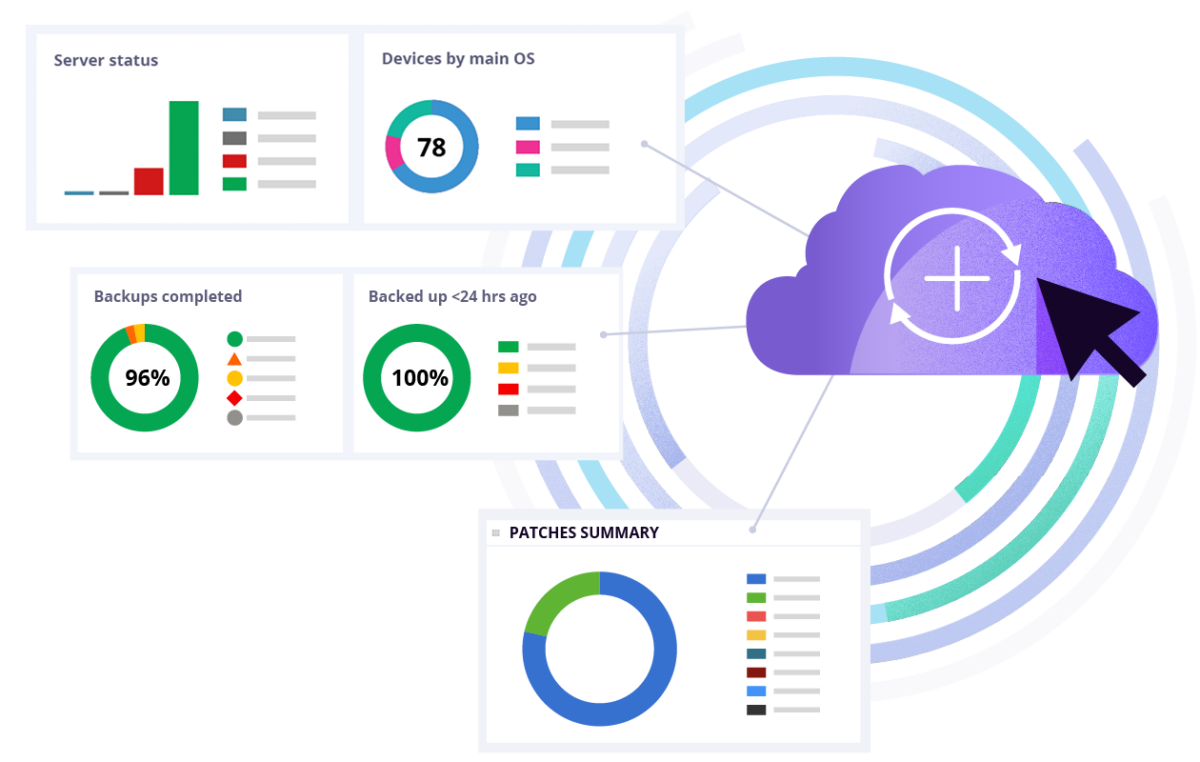

Supervision et gestion à distance

Rationalisez vos opérations quotidiennes, éliminez les menaces et améliorez votre efficacité à l’aide de nos puissantes plateformes de supervision.

Sauvegarde et protection des données

Tirez parti de la sauvegarde Cloud pour protéger et restaurer les données et opérations essentielles de vos clients.

«Les solutions N‑able sont la pierre angulaire de notre organisation. Grâce à elles, nous pouvons automatiser certaines tâches, être plus efficaces et renforcer véritablement la sécurité de nos clients.»

Sécurisez vos clients dans l’ère du numérique

Offrez une sécurité de bout en bout permettant à vos clients de se développer et de prospérer sur le marché du numérique. Éliminez les risques et les menaces avec des solutions de sécurité multicouche.

Optimisez les opérations en arrière-plan

Proposez un système de ticketing et une assistance à distance qui accélèrent le service et la résolution des problèmes pour satisfaire vos clients. Suivez et visualisez les résultats.

Travaillez en partenariat avec N‑able

Nous nous sommes donné les moyens pour que vous réussissiez en concevant les plateformes et les ressources nécessaires à la prestation de vos services et au développement de votre activité et de votre équipe.

Nous vous aidons à personnaliser les solutions adaptées à votre entreprise, puis, lorsque les conditions sont réunies, nous vous aidons à passer à la vitesse supérieure en élaborant un plan pour améliorer la rentabilité et éviter les pièges récurrents.